Dedecms V5.7 后臺文件重命名[CVE-2018-9134] 網站漏洞

導讀:網站漏洞網站漏洞Dedecms V5.7版本后臺可實現對于文件的重命名,可將上傳的任意文件重名為php文件,導致getshell。 該漏洞的邏輯比較簡單,就從漏洞的入口文件開始百度seo網站優化個業網站建設公司。

Dedecms V5.7版本后臺可實現對于文件的重命名,可將上傳的任意文件重名為php文件,導致getshell。 該漏洞的邏輯比較簡單,就從漏洞的入口文件開始看,漏洞的入口文件是dede/file_manage_control.php,其部分源碼如下: 重點就在于這里的if,由于dede采取的是偽全局變量注冊機制,導致在未經過濾的情況下我們可聲明任意變量。在該文件中,前面只是簡單的驗證身份是否正確,并沒有對于變量進行任何過濾。也就是說,我們可控$fmdo,$oldfilename,$newfilenam […]

Dedecms V5.7版本后臺可實現對于文件的重命名,可將上傳的任意文件重名為php文件,導致getshell。 該漏洞的邏輯比較簡單,就從漏洞的入口文件開始看,漏洞的入口文件是dede/file_manage_control.php,其部分源碼如下: 重點就在于這里的if,由于dede采取的是偽全局變量注冊機制,導致在未經過濾的情況下我們可聲明任意變量。在該文件中,前面只是簡單的驗證身份是否正確,并沒有對于變量進行任何過濾。也就是說,我們可控$fmdo,$oldfilename,$newfilenam […]

Dedecms V5.7版本后臺可實現對于文件的重命名,可將上傳的任意文件重名為php文件,導致getshell。

該漏洞的邏輯比較簡單,就從漏洞的入口文件開始看,漏洞的入口文件是dede/file_manage_control.php,其部分源碼如下:

重點就在于這里的if,由于dede采取的是偽全局變量注冊機制,導致在未經過濾的情況下我們可聲明任意變量。在該文件中,前面只是簡單的驗證身份是否正確,并沒有對于變量進行任何過濾。也就是說,我們可控網站推廣優化seo$fmdo,$oldfilename,$newfilename這三個變量。

重點就在于這里的if,由于dede采取的是偽全局變量注冊機制,導致在未經過濾的情況下我們可聲明任意變量。在該文件中,前面只是簡單的驗證身份是否正確,并沒有對于變量進行任何過濾。也就是說,我們可控網站推廣優化seo$fmdo,$oldfilename,$newfilename這三個變量。

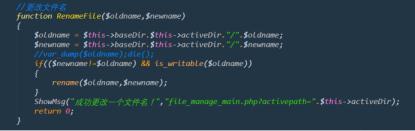

跟進RenameFile方法,文件位于dede/file_class.php:

在這個方法中,對于傳入的變量只是進行參數拼接操作,就是我們傳入的參數前加上web服務的根目錄的絕對路徑。對于之后的變量沒有任何過濾。導致我們可操作自行上傳的文件。從而實現將任意類型文件重命名為php文件。

在這個方法中,對于傳入的變量只是進行參數拼接操作,就是我們傳入的參數前加上web服務的根目錄的絕對路徑。對于之后的變量沒有任何過濾。導致我們可操作自行上傳的文件。從而實現將任意類型文件重命名為php文件。

利用方式:

聲明: 本文由我的SEOUC技術文章主頁發布于:2023-05-25 ,文章Dedecms V5.7 后臺文件重命名[CVE-2018-9134] 網站漏洞主要講述重命名,后臺,Dedecms V5.7 后臺文件重命名[CV網站建設源碼以及服務器配置搭建相關技術文章。轉載請保留鏈接: http://www.bifwcx.com/article/web_8162.html